안랩, 사내 업무 문서로 위장한 악성코드 주의 당부

- 공격자가 감염된 PC의 실제 직원 계정으로 사내망 내부 메일 발송

- 익숙한 제목의 사내 메일도 유의, 백신 업데이트 및 실시간 감시 필수

안랩(대표 김홍선, www.ahnlab.com )은 최근 업무 문서로 위장한 악성코드가 사내 이메일로 유포된 사례가 발견되어 사용자 주의를 당부했다.

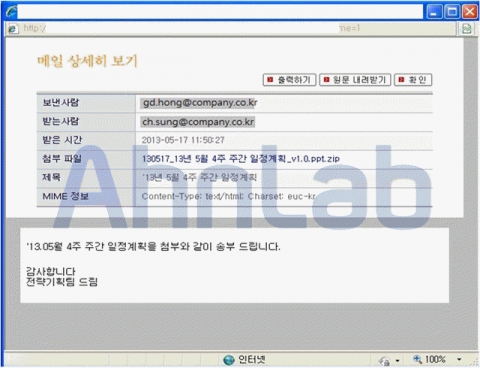

먼저 공격자는 악성코드로 감염시킨 기업체 직원 PC의 메일 주소록을 참고하여 실제 직원의 계정으로 사내망 내부 메일을 발송한다. 내부 이메일은 ‘사업부 주간업무계획’ 등 회사 업무로 부서 간에 충분히 주고받을 수 있는 제목과 내용으로 되어있다. 따라서 수신자는 악성 파일이 첨부된 메일을 업무 상 내용으로 신뢰하여 무심코 실행하기 쉽다.

일단 (메일을 받은)사용자가 메일에 첨부된 파일을 실행하면 악성코드에 감염되고, 감염된 PC에 저장된 메일 주소로 악성 파일이 첨부된 메일이 또 다시 발송된다. 또한 감염된 사용자의 키보드 입력 값을 저장하고 특정 서버와 접속을 시도한다. 따라서 탈취된 메일 아이디와 패스워드 등의 개인정보가 공격자 서버로 전송될 경우 2차 피해가 발생할 가능성이 있다.

안랩 이호웅 시큐리티대응센터장은 “이번 악성코드는 사용자가 의심을 하지 않도록 사내 업무 문서로 위장했고, 사내 메일을 이용해 전파된다. 따라서 평소에 익숙한 제목의 업무 메일이라도 유의해서 열어봐야 한다. 또한, 반드시 백신 프로그램을 설치하고 최신 버전으로 유지하는 습관을 가져야 한다.”라고 말했다.

안랩 개요

안랩(www.ahnlab.com)은 1995년 3월 창립된 소프트웨어 기업으로서 세계적 수준의 보안 기술력과 전문적인 소프트웨어 제품 및 서비스 역량을 갖춘 신뢰도 높은 기업이다. 설립 이래 꾸준히 성장해 2012년에 국내 패키지 소프트웨어 업계 최초로 매출 1000억을 돌파하는 성과를 거둔 바 있다. 세계적으로 정보보안 시장이 형성되기 시작한 1988년부터 쌓은 정보보안 노하우를 기반으로 시장을 개척해왔으며, 국내 보안 업체 중 유일하게 5대 국제 인증을 모두 획득해 글로벌 기업들과 대등한 기술력으로 경쟁하고 있다. 네트워크 및 엔드포인트 보안 솔루션, 보안 컨설팅, 보안 관제 등 최신 보안 위협에 다층적인 해법을 제공한다. 지능형 지속 위협(APT)에 대응하는 트러스와처, 디도스 등 네트워크 침입을 탐지/차단하는 트러스가드, 모바일 및 PC용 악성코드를 진단/치료하는 V3가 대표적 제품군이다.

웹사이트: http://www.ahnlab.com

연락처

안랩

커뮤니케이션팀

황미경

031-722-7561

이메일 보내기